1、反编译用到的工具

apktool:资源文件获取,可以提取出图片文件和布局文件进行使用查看

dex2jar:将apk反编译成java源码(classes.dex转化成jar文件)

jd-gui:查看APK中classes.dex转化成出的jar文件,即源码文件

2、使用apktool反编译资源文件和Manifest文件

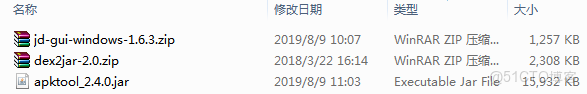

为了方便操作,首先将下载好的3个工具统一放到1个文件夹中

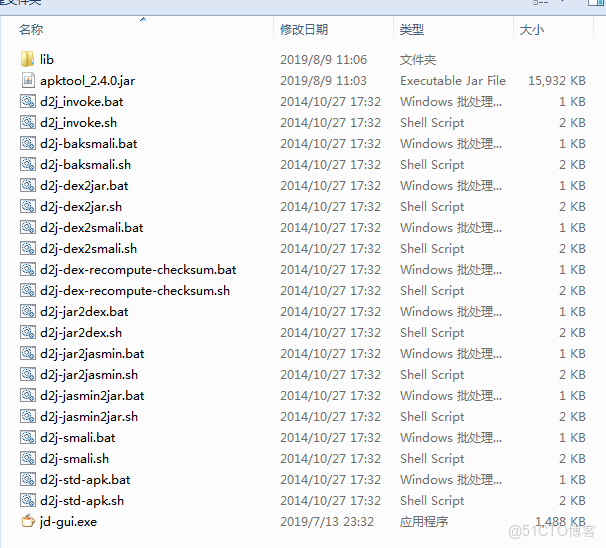

将gui和dex2jar分别解压到当前文件夹

使用apktool反编译apk得到图片、xml、maifest等文件

运行CMD.exe,进入Demo.apk路径下

运行apktool对apk进行反编译

使用如下命令将Demo.apk反编译到【Demo】文件夹下:

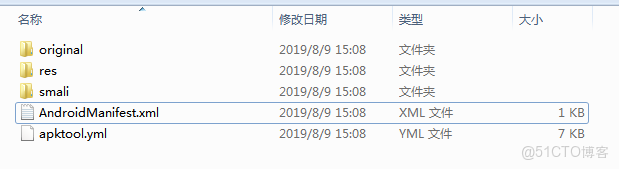

打开Demo文件,就可以看到反编译后生成的文件

这时候可以看到【res】和Manifest文件了;

3、使用dex2jar反编译java源码

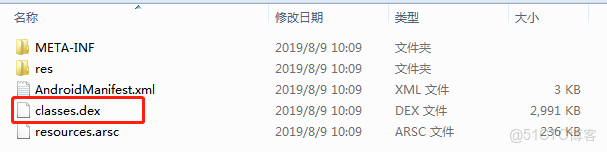

将Demo.apk直接修改后缀,改为Demo.zip,并解压

解压后的文件夹中,classes.dex 就是java源码打包后的文件

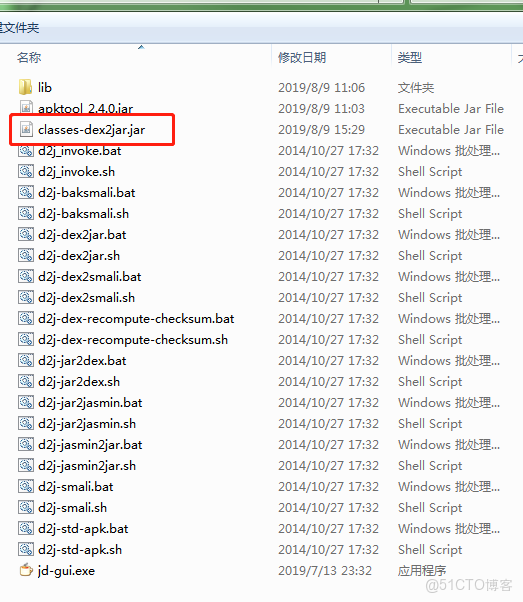

将命令行定位到dex2jar.bat所在目录

使用命令行:

会生成classes-dex2jar文件,该文件就是反编译后的java源码文件

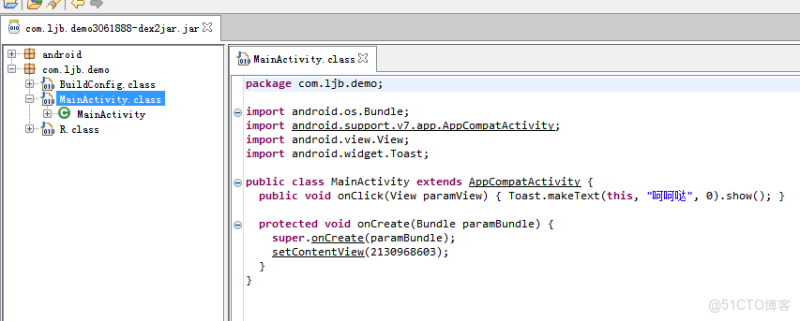

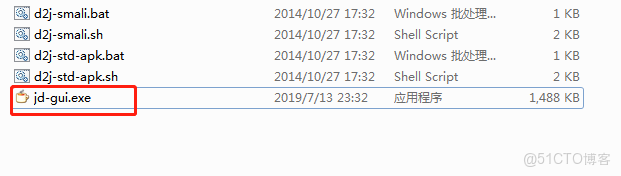

4、使用gui查看反编译后的java源码

双击jd-gui.exe,运行gui,

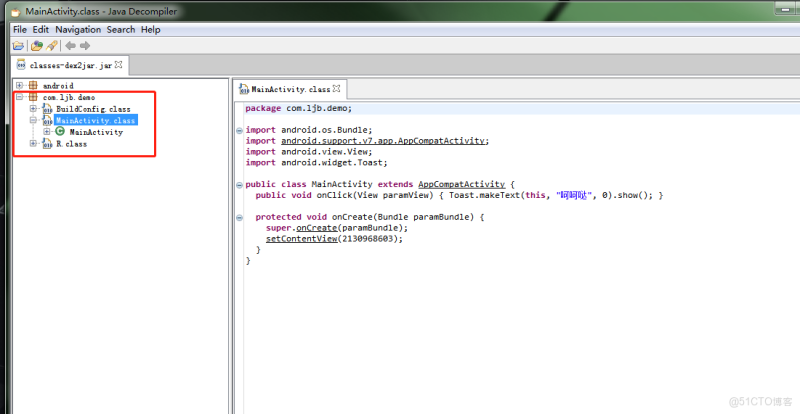

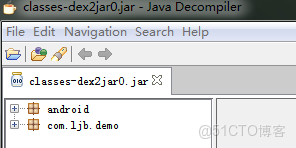

选择刚刚生成的classes-dex2jar,打开后就可以看到源码(图中的Demo为了容易阅读没有加混淆,正常上线的应用会加混淆来加大阅读难度)

至此,一个没有加壳的apk已经被反编译完成了,但是实际工作中,上线的apk包大多数都会进行加固,有些应用市场甚至后要求加固,例如360,应用宝等,下面会介绍一中常见的脱壳技术

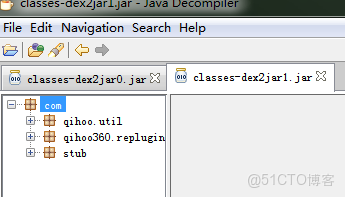

加固后的apk在通过以上的反编译流程后,无法得到正常的java源码,如下图

从上图可以看出,经过加固后的apk,通过常规方法反编译无法获取到源码。

FDex2 :通过Hook ClassLoader的loadClass方法,反射调用getDex方法取得Dex(com.android.dex.Dex类对象),再将里面的dex写出

VirtualXposed:无需root手机即可使用的xp框架

Step1、将 【VirtualXposed】、【FDex2】和需要脱壳的apk都安装到手机上

Step2、启动【VirtualXposed】,并在【VirtualXposed】中安装【FDex2】:

Step3、在【VirtualXposed】中激活【FDex2】:

Step4、在【VirtualXposed】中安装要脱壳的应用,方法和Step2一样。

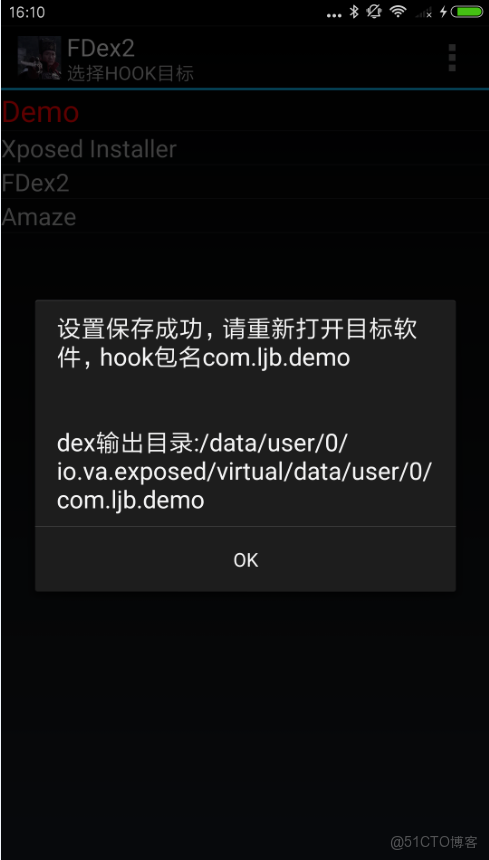

Step5:启动【VirtualXposed】中的F【Dex2】,并配置要脱壳的应用。

Step6:在【VirtualXposed】中运行要脱壳的应用。

Step7:在上【VirtualXposed】安装文件管理器,方便将生成的dex文件导出

在【VirtualXposed】选中【高级设置】

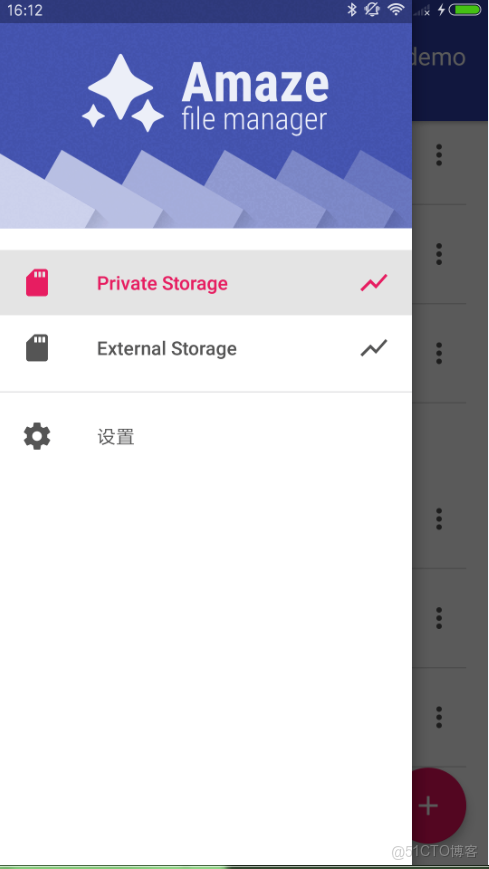

选中【文件管理】,会提示安装【Amaze】文件管理器

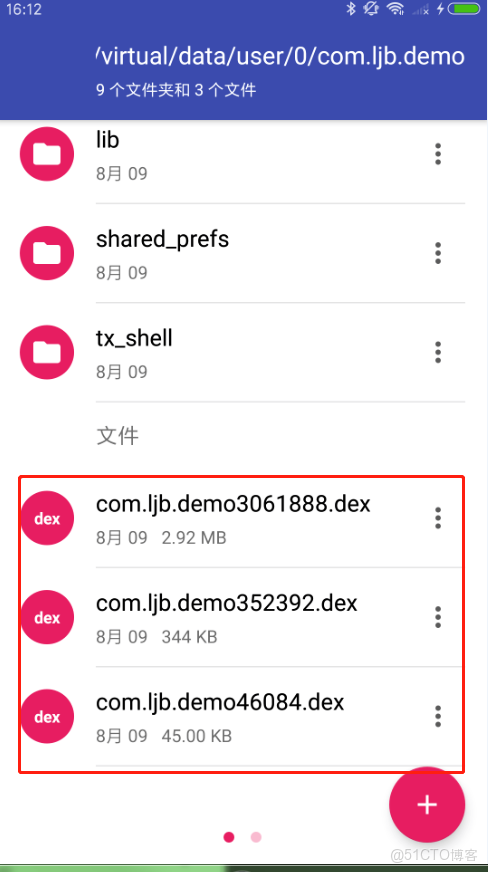

Step8:查看脱壳后的dex文件,打开【Amaze】,选中【Private Storage】,定位到FDex2设置的dex输出路径下,可以看到脱壳后的dex文件

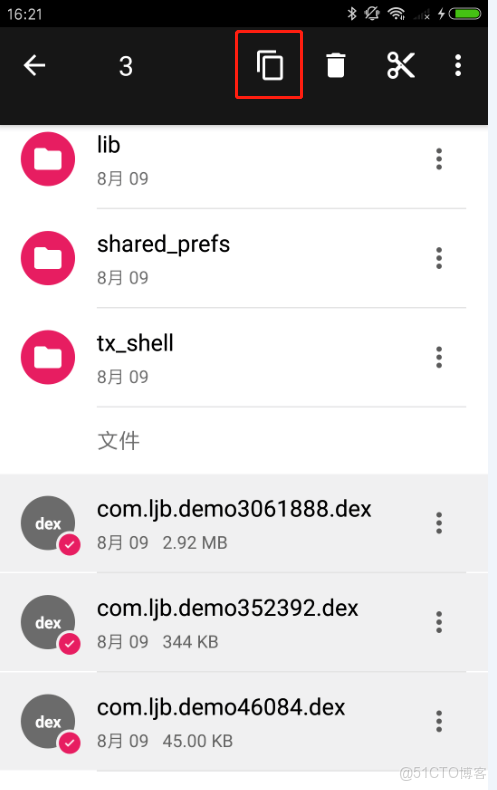

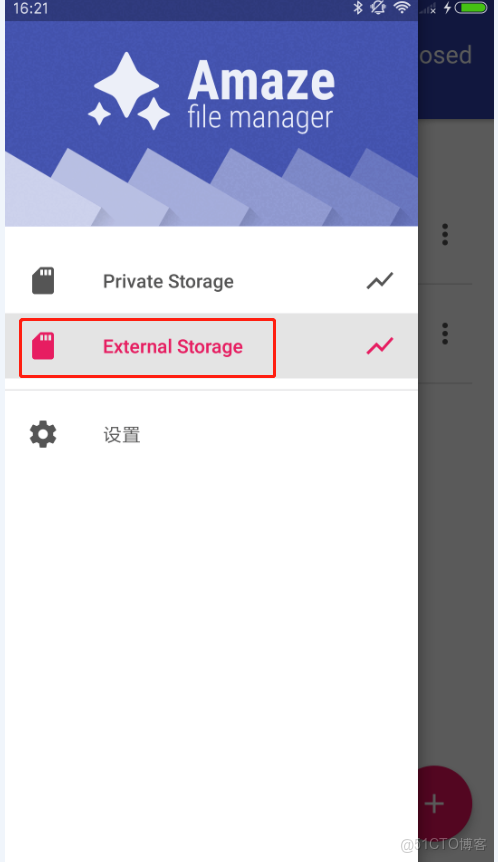

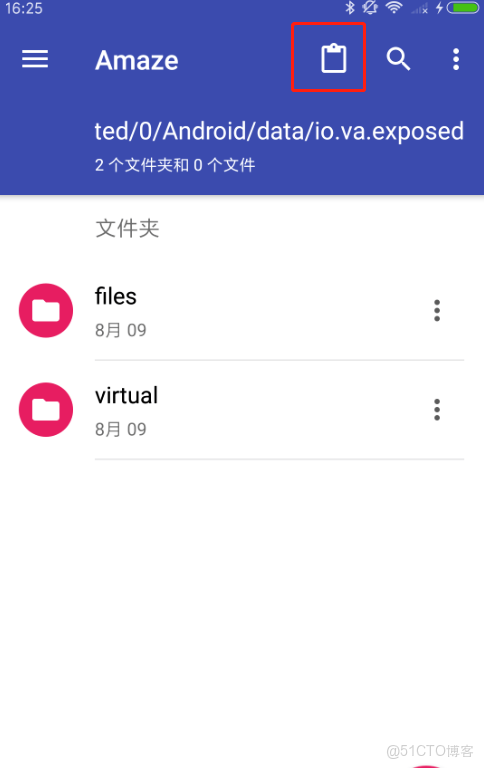

Step9:将dex文件导出:长按dex文件,点击顶部的复制按钮,然后回到选中【External Storage】并选择一个路径,点击顶部的粘贴按钮,将文件粘贴到外部存储,这时,在手机自带的文件管理器中就可以找到刚刚的dex文件了

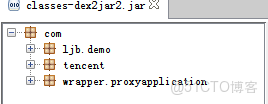

Step10:通过dex2jar对脱壳的dex文件进行反编译,得到的3个dex文件中,有的是无用的文件,可以依次打开看看,最后可以看到,脱壳后的dex文件被成功反编译后